クラウドセキュリティは AWS の最優先事項です。AWS のお客様は、セキュリティを最も重視する組織の要件を満たすよう構築されたデータセンターとネットワークアーキテクチャを利用できます。

AWS クラウドの利点は、お客様が安全な環境を維持しながらその環境をスケーリングし、進化させることを可能にすることです。実際に使用したサービスに対してのみ料金が発生するため、事前の投資なしで必要なセキュリティを獲得でき、オンプレミス環境よりもコストを削減できます。

管理性とプライバシーの向上 – すべてをより低コストで

データの保護

AWS インフラストラクチャでは、お客様のプライバシーを保護するための、強力な安全対策が用意されています。すべてのデータは安全性が非常に高い AWS データセンターに保存されます。

コンプライアンスの要件に準拠

AWS では、インフラストラクチャ内で数多くのコンプライアンスプログラムを管理できます。つまり、コンプライアンスの一部は最初から達成されています。

コスト削減

AWS データセンターを利用することでコストを削減できます。独自の施設を管理することなく、最高のセキュリティ基準を維持できます。

迅速なスケーリング

AWS クラウドの使用量に合わせてセキュリティをスケーリングできます。ビジネスの規模に関わらず、AWS インフラストラクチャによってデータが保護されます。

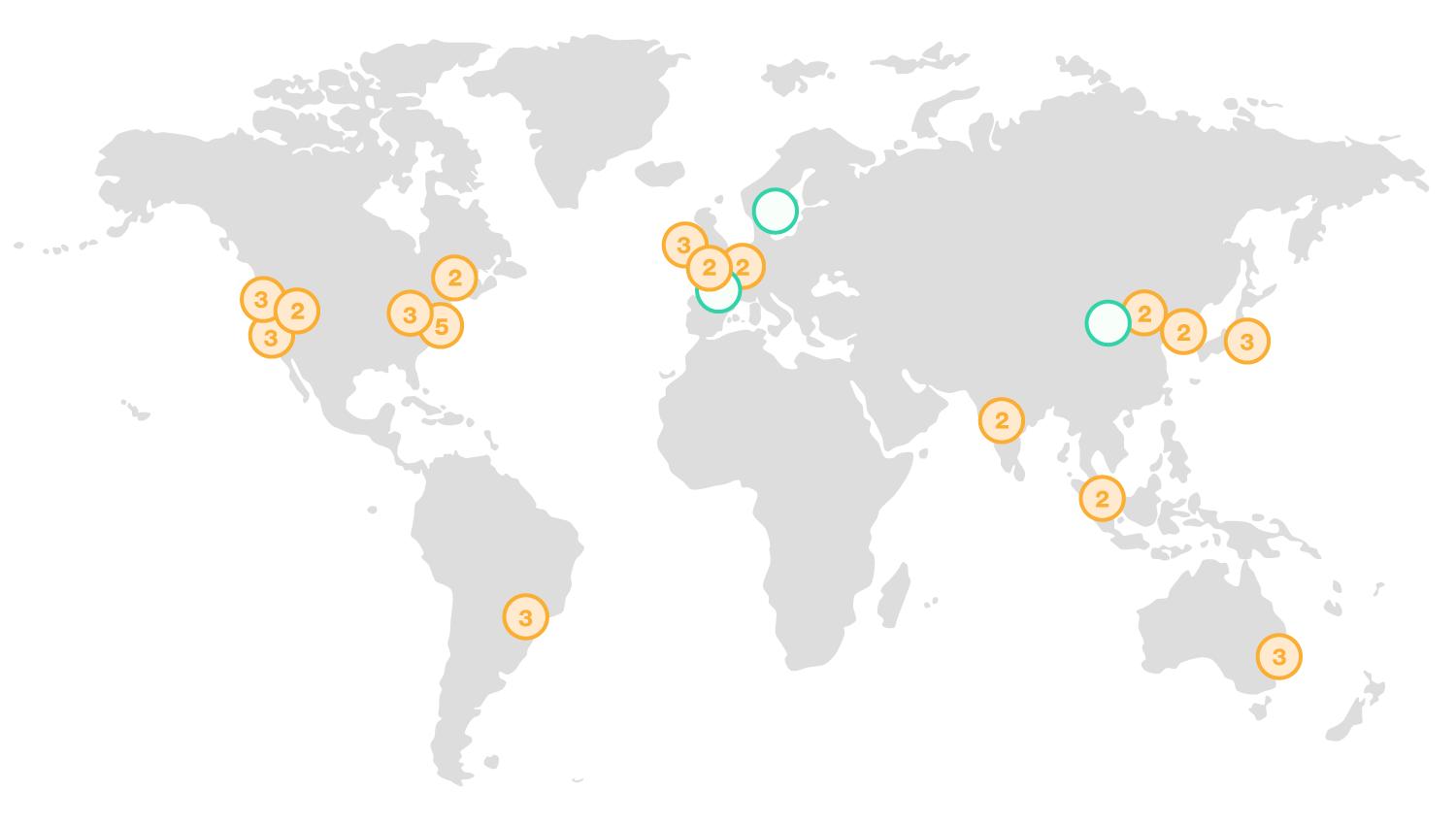

AWS クラウドは世界中の 16 の地理的リージョン内における 42 のアベイラビリティーゾーンで運用されており、さらに 3 つのリージョンと 8 つのアベイラビリティーゾーンが追加される予定です。

リージョンおよびアベイラビリティーゾーンの数

AWS GovCloud (2)

米国西部

オレゴン (3)、北カリフォルニア (3)

米国東部

バージニア北部 (5)、オハイオ (3)

カナダ

中部 (2)

南米

サンパウロ (3)

欧州

アイルランド (3)、フランクフルト (2)、ロンドン (2)

アジアパシフィック

シンガポール (2)、シドニー (3)、東京 (3)、ソウル (2)、ムンバイ (2)

中国

北京 (2)

新しいリージョン (近日追加予定)

パリ

寧夏

ストックホルム

リージョン間レプリケーションによる継続性の向上

アベイラビリティーゾーンを使用した同一リージョン内の複数のデータセンター間でのアプリケーションやデータのレプリケーションに加えて、地理的リージョンを越えたデータレプリケーションにより冗長性と耐障害性を増大させることも選択できます。

コンプライアンスおよびデータレジデンシー要件を満たす

データが物理的に存在するリージョンについてはお客様が完全な管理権と所有権を保持するため、地域的なコンプライアンス要件およびデータレジデンシー要件を満たすことは簡単です。

地理的拡張

AWS クラウドでは、中国の寧夏、フランスのパリ、スウェーデンのストックホルムの 3 つの新しい地理的リージョンで 8 つの新しいアベイラビリティーゾーンを開設する計画を発表しました。

すべてのステップで AWS の専門的なサポートネットワークを利用できます

APN パートナーは、お客様のオンプレミス環境にある既存のコントロールと同等または同一の、あるいはそのコントロールと統合できる、業界のトップ製品を多数提供しています。これらの製品は、既存の AWS のサービスを補完することで、クラウド環境とオンプレミス環境の両方で包括的なセキュリティアーキテクチャとよりシームレスな体験のデプロイを可能にしています。

あらゆる規模の組織は、俊敏性があり、スケーラブルで安全なクラウドインフラストラクチャを実現している AWS にワークロードを移行しています。多くの場合、このようなワークロードには特有のセキュリティニーズがありますが、そのニーズに応じて AWS のセキュリティパートナーがお客様に対応します。AWS のセキュリティは責任共有モデルで、お客様ごとに異なる方法で適用されます。必要な成果を達成するには、パートナーおよび AWS とお客様が連携する必要があります。

インフラストラクチャが成長するにつれて拡張する設計に基づいて、AWS 向けに構築、自動化されたスケーラブルなセキュリティソリューションをデプロイするために、以下の主なセキュリティパートナーは役立ちます。